MCP là gì và tại sao nó lại quan trọng?

Model Context Protocol (MCP) là một chuẩn mở giúp các mô hình ngôn ngữ lớn (LLM) và các ứng dụng chia sẻ ngữ cảnh. Bạn có thể hình dung MCP như “cổng USB-C cho ứng dụng AI” – một chuẩn kết nối thống nhất giữa AI và các nguồn dữ liệu, công cụ khác nhau.

Thông qua MCP, các agent AI có thể:

- Truy cập dữ liệu từ các Resource như tệp tin, cơ sở dữ liệu, API.

- Thực thi hành động thông qua các Tool (tức là hàm có thể gọi).

- Tận dụng các Prompt dựng sẵn để xử lý tình huống lặp lại.

- Gửi yêu cầu sinh nội dung từ các mô hình ngôn ngữ.

Tuy nhiên, chính sự linh hoạt này cũng mở ra bề mặt tấn công mới chưa từng có trong các hệ thống AI truyền thống.

Vụ nổ ? 50.000 người điều khiển 100 triệu agent

CEO NVIDIA – ông Jensen Huang – đã tiên đoán một tương lai nơi 50.000 nhân sự sẽ quản lý tới 100 triệu AI assistant. Điều này không còn là viễn cảnh, nó đang diễn ra ngay lúc này.

📈 Một số mốc đáng chú ý:

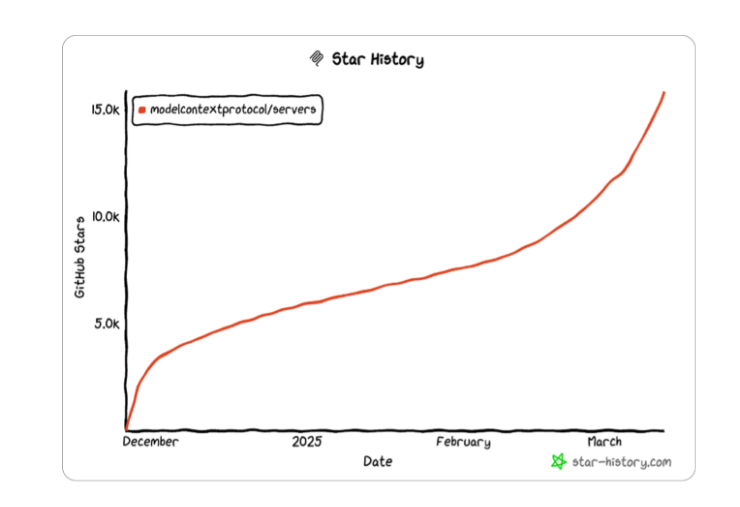

- MCP âm thầm ra mắt cuối năm 2024, nhưng đã có hơn 1.000 server MCP chạy thực tế vào đầu 2025.

- MCP nhanh chóng được Google, OpenAI, Microsoft tích hợp vào hệ sinh thái.

- Các ứng dụng như Claude, Cursor hay GitHub Copilot hỗ trợ MCP đang tăng mạnh.

Hệ quả là: danh tính máy móc (machine identity) bùng nổ – kéo theo đó là các rủi ro lớn:

- IAM hiện tại không theo kịp số lượng agent tạo ra.

- Agent khó theo dõi, dễ bị mạo danh.

- Quản lý thủ công hoàn toàn bất lực.

MCP: Từ tiện lợi đến hỗn loạn

Dự án MCP xuất hiện khắp GitHub như nấm sau mưa. Chỉ với vài dòng cấu hình, dev có thể kết nối AI với Slack, Jira, Google Drive,…

Tuy nhiên, OWASP cảnh báo rõ ràng trong danh sách “Agentic AI Threats”:

- Inject context nguy hiểm: Agent bị dẫn dụ bởi dữ liệu sai lệch.

- Gọi hành động trái phép: Agent vô tình thực hiện thao tác nhạy cảm.

- Nguy cơ từ chuỗi cung ứng: Agent open-source có thể chứa backdoor.

➡️ Cộng đồng phát triển đang mê mẩn sự tiện lợi, nhưng các tổ chức thì đang mộng du vào rủi ro.

Shadow Agents: Khi IT bóng tối trở lại

Tương tự như Shadow IT trước đây, Shadow Agent là mối đe dọa mới khi dev có thể triển khai agent không cần phê duyệt bảo mật.

🎯 Tính đến đầu 2025:

- Hơn 10.000 server MCP do cộng đồng triển khai – nhiều trong số đó có quyền truy cập vào hệ thống nhạy cảm như GitHub, GCP, Confluence.

- Không có giám sát, không nhật ký hoạt động.

- Không áp dụng DLP hay chính sách zero-trust.

Giám sát thủ công không thể mở rộng

Agent MCP yêu cầu quyền truy cập rất sâu: đọc/ghi file, gọi API, hành động tự động. Trong khi đó:

- Đội an ninh phải giám sát liên tục, xác định ranh giới, và xử lý sự cố khi có vấn đề.

- Một đội ngũ chỉ giám sát vài chục agent hôm nay, nhưng sẽ là hàng ngàn hoặc hàng triệu vào năm sau.

Con người không thể theo kịp tốc độ tăng trưởng agent. Điều này dẫn đến lỗ hổng lớn về giám sát và an toàn.

Sprawl danh tính ở tốc độ máy

Với mỗi agent mới là một danh tính mới cần xác thực, cấp quyền, theo dõi và xoá khi không dùng nữa. Nhưng:

- Agent hoạt động ngắn hạn, khó định danh rõ ràng.

- Credential máy móc thường cấp quyền quá rộng.

- Khó phân quyền theo mức cần thiết – rất dễ bị leo thang đặc quyền.

👉 Tất cả điều này làm tăng nguy cơ tấn công từ bên trong.

MCP không xấu – nhưng phần lớn triển khai của nó đang rất thiếu an toàn

Trong thực tế, các framework MCP thường:

- Không mã hoá dữ liệu truyền.

- Không xác thực bên thứ ba.

- Không sandbox hoặc giới hạn quyền.

- Không có nhật ký hoạt động rõ ràng.

➡️ Nói cách khác: Agent hoạt động như một rootkit AI, kết nối trực tiếp vào hệ thống mà không qua bảo vệ.

Kết luận từ tinhoctuduy: Đừng dừng đổi mới – hãy mở rộng một cách an toàn

MCP đang là xương sống của thế giới AI agent hiện đại. OpenAI, GitHub, Claude, hàng ngàn nhà phát triển – tất cả đều đang chạy đua tích hợp. Tuy nhiên, đổi mới cần đi đôi với bảo mật.

Nếu bạn muốn tìm hiểu sâu hơn về cách bảo vệ hệ thống trước làn sóng AI Agent, hãy truy cập https://dichvutructuyencsd.com/ để cập nhật các chiến lược bảo mật mới nhất.